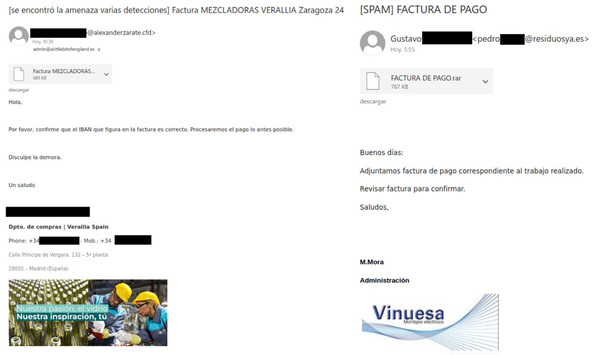

En esta nueva campaña comprobamos como los delincuentes siguen utilizando un método clásico pero que sigue siendo efectivo. Este método consiste en hacerse pasar por una empresa que existe realmente y enviar correos a cientos, e incluso miles, de cuentas pertenecientes a todo tipo de empresas. Los delincuentes confían en que un porcentaje de estos correos no serán detectados en los servidores de correo (probablemente porque no tengan instalada una solución de seguridad) y que alguno de los usuarios ejecutará los ficheros adjuntos.

Debemos recordar que este tipo de campañas de envío masivo de correos les sale barato a los delincuentes, y que solo con que un pequeño porcentaje de envíos tenga éxito infectando a sus víctimas ya compensa la inversión realizada. Además, los delincuentes hace tiempo que suplantan la identidad de empresas españolas para hacer más creíbles sus correos, usando direcciones reales para tratar de evitar los filtros antispam.

En lo que respecta a la cadena de infección, esta no ha variado apenas si la comparamos con casos analizados hace algunos años. Estos correos maliciosos adjuntan un fichero comprimido para evitar que Windows otorgue la “marca de la web” al ejecutable que contienen, lo que los identificaría como potencialmente peligrosos. Si revisamos el fichero ejecutable malicioso, comprobaremos que su última modificación es de apenas unas horas antes de que empezase a propagarse de forma masiva entre empresas españolas durante la madrugada del lunes.

Solamente con observar la extensión .EXE (archivo ejecutable) del archivo debería bastar para hacer sonar todas las alarmas, pero, sin embargo, el alto volumen de correos legítimos similares que llegan a los departamentos de administración y finanzas (que suelen recibir estos correos) hace que no pocos usuarios pasen este hecho por alto o que, directamente, no tengan configurado el sistema para mostrar las extensiones de los archivos.